O Windows LAPS consolidou uma forma mais moderna de gerenciar a senha da conta de administrador local em dispositivos Windows. Na prática, a dúvida mais comum não é a rotação em si, mas a origem da política. Em ambientes atuais, principalmente quando existem servidores no Active Directory e estações gerenciadas por Intune, a escolha entre Intune e GPO precisa ser feita com critério.

A decisão correta começa pelo tipo de ingresso do dispositivo. Quando o cenário é Microsoft Entra joined ou híbrido com gerenciamento moderno, o caminho mais natural é usar Intune. Já para servidores e equipamentos fortemente dependentes do Active Directory tradicional, a GPO continua sendo a forma mais direta de administração. O erro mais comum é tentar tratar as duas origens como se fossem complementares no mesmo dispositivo.

Boa prática: manter apenas uma origem principal de política por dispositivo. Quando o endpoint recebe configurações concorrentes, a validação pós-implantação tende a virar troubleshooting.

Configuração por Intune

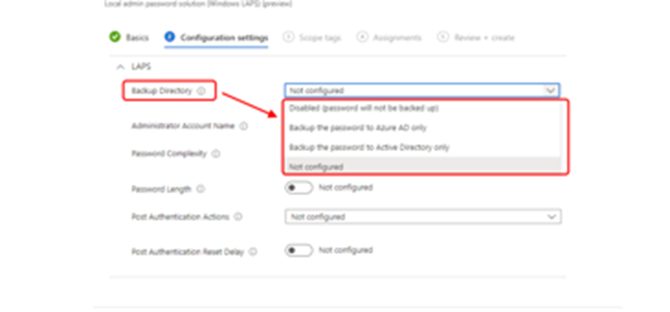

Quando a prioridade é gerenciar dispositivos modernos com política baseada em CSP, o Intune tende a ser a primeira escolha. O ponto central nessa etapa é decidir onde a senha será armazenada: sem backup, no Microsoft Entra ID ou no Active Directory.

Figura 1 — Definição do Backup Directory em uma política de Windows LAPS no Intune.

A Figura 1 destaca um ponto importante de arquitetura. A definição de Backup Directory estabelece se a senha será apenas gerenciada localmente, enviada ao Microsoft Entra ID ou enviada ao Active Directory. Essa decisão define a forma de recuperação da senha, o modelo de auditoria e a experiência do suporte operacional.

Em dispositivos gerenciados por Intune, a tendência é usar uma política única e bem definida, evitando sobreposição com outras origens administrativas. Quando o ambiente já está inscrito e recebe políticas modernas, insistir em GPO para o mesmo conjunto de parâmetros costuma trazer mais ruído do que benefício.

Configuração por GPO no Active Directory

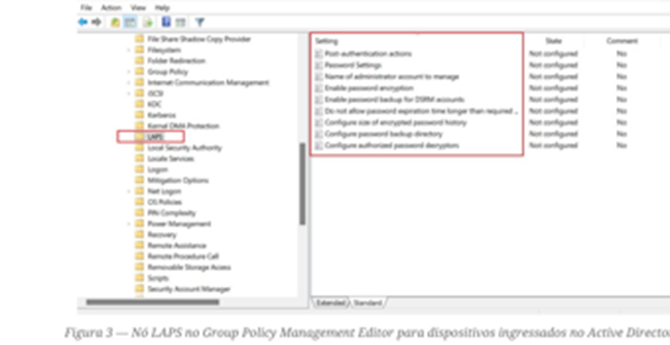

Quando o ambiente ainda depende fortemente de domínio tradicional, a GPO continua sendo extremamente relevante. Isso vale principalmente para servidores ingressados no Active Directory e para estruturas em que o controle administrativo ainda gira em torno do Group Policy Management Editor.

Figura 2 — Políticas de Windows LAPS no Group Policy Management Editor.

A Figura 2 mostra esse cenário mais tradicional. Para Windows Server 2025, essa abordagem continua válida quando a administração do servidor está centrada no domínio e quando a recuperação da senha precisa obedecer ao fluxo operacional já consolidado no Active Directory.

O ponto principal aqui é evitar conflito de origem. Em termos práticos, a melhor estratégia costuma ser esta: Intune para dispositivos que já vivem no modelo moderno de gestão; GPO para servidores e equipamentos em administração clássica de domínio. Misturar as duas origens no mesmo dispositivo, com parâmetros equivalentes, normalmente aumenta a chance de inconsistência na aplicação da política.

O que vale revisar depois da aplicação da política

• conta gerenciada — confirmar se a conta definida realmente existe no dispositivo

• tipo de backup — validar se Microsoft Entra ou Active Directory foi escolhido de forma coerente com o ambiente

• origem da política — revisar se o dispositivo está recebendo Intune ou GPO, sem sobreposição desnecessária

• rotação — confirmar se a política de expiração e troca de senha foi aplicada

• permissões de leitura — garantir que apenas o time autorizado tenha acesso à recuperação da senha

Conclusão

O Windows LAPS funciona melhor quando a origem da política é definida logo no início do projeto. Para Windows Server 2025, separar com clareza o que será gerenciado por Intune e o que continuará sob GPO reduz conflito, simplifica a validação e melhora a governança da conta administrativa local.