O Windows Admin Center segue como uma das ferramentas mais úteis para administração remota do Windows Server. O principal valor da solução está em reunir, em uma interface baseada em navegador, operações que normalmente ficariam espalhadas entre Server Manager, MMCs tradicionais, PowerShell e conexões remotas separadas. Em um cenário com Windows Server 2025, isso faz bastante sentido porque a plataforma já nasce muito alinhada com operação híbrida, gestão remota e padronização administrativa.

A abertura inicial da ferramenta é simples, mas vale observar dois pontos logo de início: o acesso exige privilégios administrativos locais e, quando a implantação é feita em Windows Server, o acesso remoto normalmente usa a porta 443. Essa combinação torna o Windows Admin Center uma boa porta de entrada para uma rotina administrativa centralizada, desde que o ambiente já esteja minimamente preparado em termos de acesso e permissões.

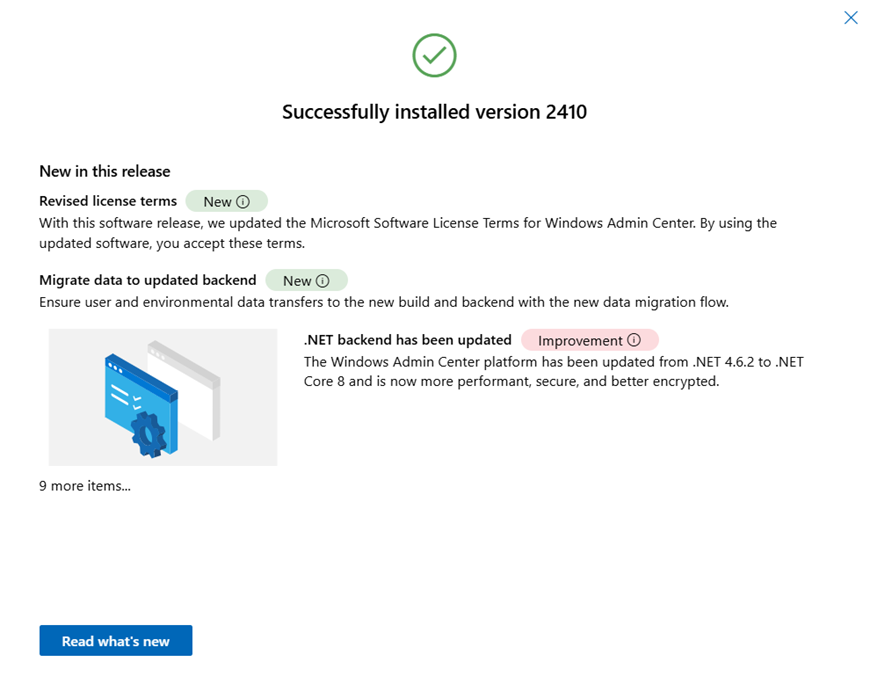

Depois da instalação e do primeiro acesso, a própria ferramenta apresenta a confirmação de versão instalada. Essa etapa é útil porque valida que o ambiente está pronto para uso e já indica que a interface está funcional. A Figura 1 mostra essa primeira confirmação visual após a abertura do Windows Admin Center.

Figura 1 — Janela de confirmação da instalação e da versão do Windows Admin Center após o primeiro acesso.

Com a ferramenta aberta, o próximo passo prático é trabalhar a página All connections. É nela que o administrador concentra a lista de servidores, clusters, computadores Windows e outros recursos gerenciados. Para quem está montando um ambiente de administração centralizada, essa tela acaba virando o ponto principal da operação diária.

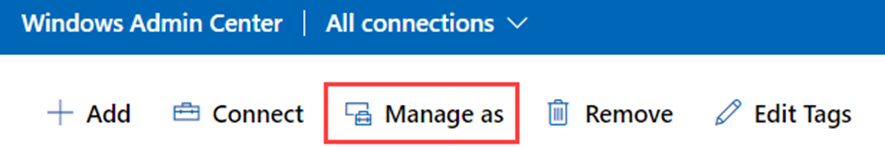

A Figura 2 mostra a opção Add destacada na barra superior. Esse botão é o início do fluxo para incluir um novo servidor ou outro recurso compatível. Em ambientes bem organizados, vale a pena já pensar nessa etapa junto com convenção de nomes, grupos de administração e escopo de credenciais, porque isso evita que a ferramenta vire apenas uma lista grande de conexões sem contexto.

Figura 2 — Página All connections com a opção Add destacada para inclusão de novos recursos.

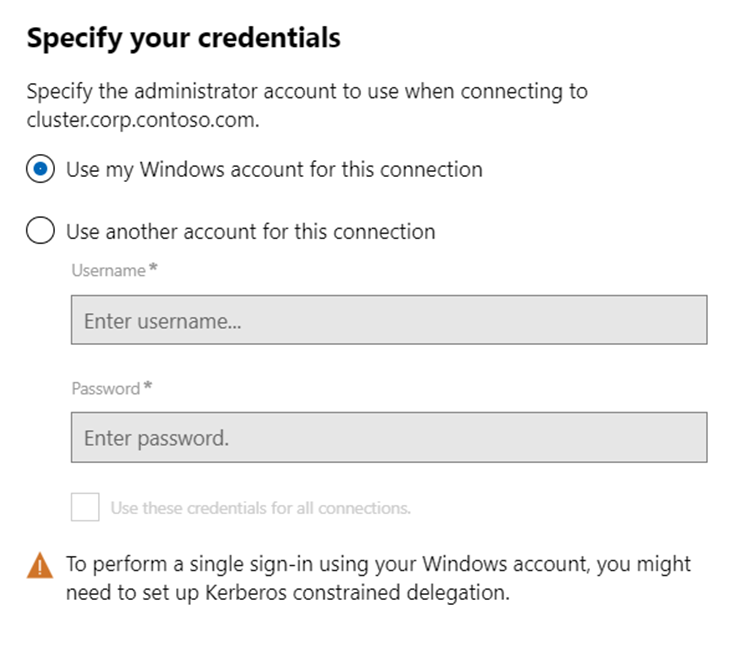

Depois que o recurso é adicionado, um ponto importante é a forma de autenticação. Em muitos ambientes, o logon único já atende, mas isso não resolve todos os cenários. É comum existir servidor fora do contexto imediato da sessão, necessidade de conta administrativa diferente ou até limitação de delegação Kerberos. Nesses casos, o recurso Manage as ganha bastante importância.

A Figura 3 mostra exatamente onde essa opção aparece. O valor prático desse comando está em separar o acesso à console do Windows Admin Center da credencial usada para administrar o nó gerenciado. Em outras palavras, a sessão pode estar aberta com um usuário, enquanto a administração do servidor pode ser feita com outra identidade autorizada.

Depois que o recurso é adicionado, um ponto importante é a forma de autenticação. Em muitos ambientes, o logon único já atende, mas isso não resolve todos os cenários. É comum existir servidor fora do contexto imediato da sessão, necessidade de conta administrativa diferente ou até limitação de delegação Kerberos. Nesses casos, o recurso Manage as ganha bastante importância.

A Figura 3 mostra exatamente onde essa opção aparece. O valor prático desse comando está em separar o acesso à console do Windows Admin Center da credencial usada para administrar o nó gerenciado. Em outras palavras, a sessão pode estar aberta com um usuário, enquanto a administração do servidor pode ser feita com outra identidade autorizada.

Figura 3 — Comando Manage as na barra superior da página All connections.

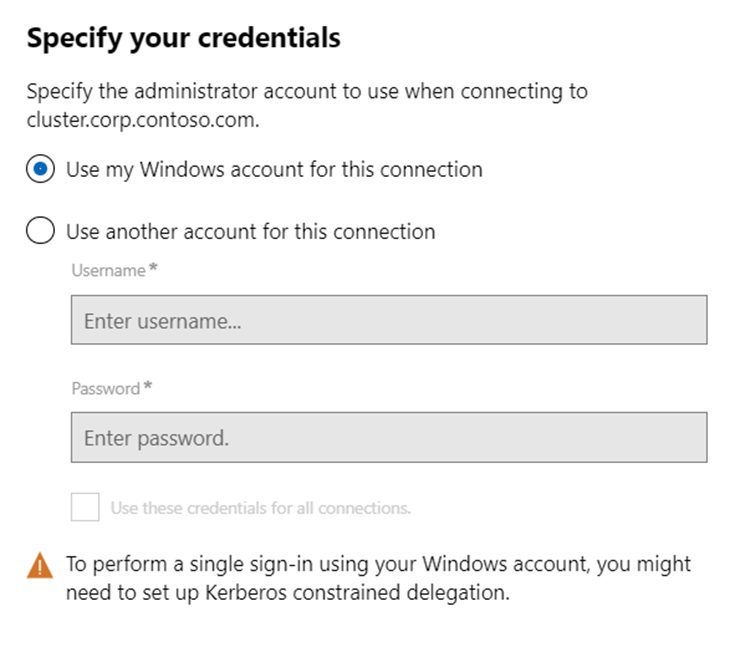

Ao selecionar Manage as, o painel de credenciais é exibido. Essa etapa merece atenção porque é nela que se define se a conexão vai usar a conta atual do Windows ou uma conta diferente para aquele recurso. Em operações administrativas mais controladas, essa distinção ajuda a reduzir erro operacional e facilita o uso de credenciais apropriadas para cada servidor.

A Figura 4 mostra o painel de especificação de credenciais. Quando o ambiente exige conta diferente da sessão atual, esse é o local correto para informar usuário e senha. Em cenários instalados como serviço no Windows Server, também pode ser necessário digitar novamente as credenciais quando a delegação Kerberos não estiver configurada.

Figura 4 — Painel para informar credenciais específicas ao usar o recurso Manage as.

Boas práticas para esse fluxo inicial

• Validar porta e acesso inicial — Quando o Windows Admin Center estiver implantado em Windows Server, vale confirmar desde o começo o acesso remoto pela porta 443 e testar a abertura da interface sem depender de ajustes posteriores.

• Organizar conexões desde o primeiro dia — Adicionar servidores sem padrão de identificação costuma gerar confusão depois. Tags, agrupamento lógico e nomes consistentes ajudam bastante na operação.

• Usar o Manage as quando fizer sentido — Separar a credencial da sessão da credencial de administração do nó gerenciado é uma prática útil em ambientes com contas dedicadas, acesso privilegiado e segmentação administrativa.

• Revisar autenticação e delegação — Se houver exigência de logon único em cenários mais avançados, a configuração de delegação precisa ser tratada como parte do desenho, não como ajuste tardio.

Conclusão

O Windows Admin Center continua sendo uma forma muito eficiente de modernizar a administração do Windows Server sem abrir mão de uma experiência simples. No Windows Server 2025, isso fica ainda mais alinhado com a realidade de ambientes que pedem gestão remota, operação híbrida e menos dependência de consoles fragmentados.

Quando a implantação inicial é feita com atenção ao acesso, à inclusão correta de conexões e ao uso adequado do Manage as, a ferramenta deixa de ser apenas uma interface bonita e passa a ser realmente útil no dia a dia. Esse é o ponto em que a experiência fica mais madura e mais aderente a uma operação técnica bem organizada.

Boas práticas para esse fluxo inicial

• Validar porta e acesso inicial — Quando o Windows Admin Center estiver implantado em Windows Server, vale confirmar desde o começo o acesso remoto pela porta 443 e testar a abertura da interface sem depender de ajustes posteriores.

• Organizar conexões desde o primeiro dia — Adicionar servidores sem padrão de identificação costuma gerar confusão depois. Tags, agrupamento lógico e nomes consistentes ajudam bastante na operação.

• Usar o Manage as quando fizer sentido — Separar a credencial da sessão da credencial de administração do nó gerenciado é uma prática útil em ambientes com contas dedicadas, acesso privilegiado e segmentação administrativa.

• Revisar autenticação e delegação — Se houver exigência de logon único em cenários mais avançados, a configuração de delegação precisa ser tratada como parte do desenho, não como ajuste tardio.

Conclusão

O Windows Admin Center continua sendo uma forma muito eficiente de modernizar a administração do Windows Server sem abrir mão de uma experiência simples. No Windows Server 2025, isso fica ainda mais alinhado com a realidade de ambientes que pedem gestão remota, operação híbrida e menos dependência de consoles fragmentados.

Quando a implantação inicial é feita com atenção ao acesso, à inclusão correta de conexões e ao uso adequado do Manage as, a ferramenta deixa de ser apenas uma interface bonita e passa a ser realmente útil no dia a dia. Esse é o ponto em que a experiência fica mais madura e mais aderente a uma operação técnica bem organizada.