Uma das dúvidas mais comuns em projetos com Windows LAPS é entender o que realmente dispara a troca da senha da conta administradora local. Muita gente olha apenas para o Password Age Days e assume que toda rotação depende exclusivamente desse valor. Na prática, o comportamento é mais amplo. O Password Age Days define a janela normal de expiração, mas o LAPS também permite rotação imediata em cenários específicos, como testes, contenção de incidente ou troca forçada após uso administrativo.

Esse ponto é importante porque ambientes híbridos normalmente misturam Windows Server 2025, Windows 11, Intune e Active Directory. Quando a equipe não separa rotação agendada de rotação sob demanda, a operação fica confusa: a política parece “não obedecer” o prazo configurado, quando na verdade outro mecanismo foi acionado para substituir a senha antes do vencimento natural.

Onde essa configuração aparece no Intune

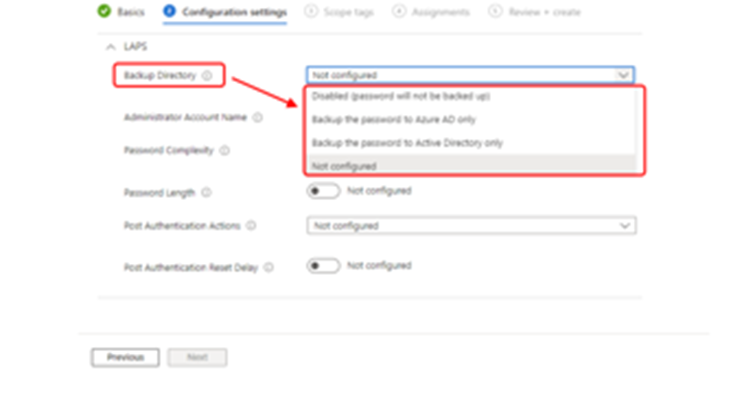

A Figura 1 mostra a área de configuração do Windows LAPS no Intune. É nessa família de definições que a equipe ajusta o comportamento do recurso, inclusive o diretório de backup e os parâmetros que influenciam a rotina de rotação. Mesmo quando a administração é feita por nuvem, a leitura correta da política continua sendo essencial para diferenciar o que é expiração programada do que é ação manual ou excepcional.

Figura 1 — Área de configuração do Windows LAPS no Intune.

Em um desenho mais organizado, o Password Age Days deve ser tratado como a base da rotação periódica. Ele determina o intervalo máximo para a senha continuar válida antes da próxima troca automática. Isso ajuda a manter previsibilidade operacional e reduz o risco de a mesma senha local permanecer ativa por tempo excessivo. Ao mesmo tempo, esse prazo não elimina a possibilidade de uma rotação antecipada, e esse é justamente o ponto que merece atenção em operações mais maduras.

O que muda quando a rotação é forçada

Quando existe necessidade de trocar a senha imediatamente, o LAPS oferece meios próprios para isso. Em vez de esperar a próxima expiração, a senha pode ser rotacionada de forma antecipada, o que é especialmente útil depois de uma atividade administrativa sensível, em um teste de segurança ou após suspeita de exposição de credencial. Esse comportamento não substitui a política de expiração; ele atua como exceção controlada para responder a uma necessidade operacional específica.

No cenário com Active Directory tradicional, a equipe também precisa observar permissões delegadas e o modo de administração escolhido. Já no cenário gerenciado por nuvem, o importante é validar se a origem da política está clara e se não existe concorrência desnecessária entre CSP/Intune e GPO. Quando a origem fica ambígua, o troubleshooting costuma virar perda de tempo.

Como validar o mesmo comportamento no GPO

A Figura 2 mostra a visão das políticas do Windows LAPS no Editor de Diretiva de Grupo. Esse ponto continua relevante em ambientes que ainda administram servidores e estações por GPO. A recomendação prática é evitar configurar parâmetros equivalentes em duas origens diferentes sem necessidade clara. Quando o objetivo for padronização, o melhor caminho é definir a fonte principal de gerenciamento e validar o resultado no dispositivo, em vez de confiar apenas no que foi configurado no console.

Figura 2 — Políticas do Windows LAPS disponíveis no Editor de Diretiva de Grupo.

O que vale revisar depois da implantação

- Origem da política. Confirmar se o dispositivo está recebendo a política pela origem esperada, sem concorrência desnecessária.

- Janela de expiração. Revisar se o Password Age Days está coerente com o perfil de risco do servidor ou da estação.

- Rotação antecipada. Validar quem pode forçar uma troca imediata e em quais cenários isso será usado.

- Backup da senha. Confirmar se o diretório de backup configurado é o mesmo planejado para o ambiente.

- Comprovação operacional. Verificar logs, data de expiração e comportamento real do dispositivo após a aplicação da política.

Conclusão

Em projetos com Windows LAPS, entender a diferença entre rotação programada e rotação imediata evita boa parte dos erros de interpretação. O Password Age Days continua sendo uma configuração central, mas ele não é o único elemento que influencia a troca da senha. Quando esse conceito fica claro, a administração de Windows Server 2025 e Windows 11 passa a ser mais previsível, o troubleshooting fica mais simples e a equipe consegue usar o LAPS de forma muito mais alinhada com o risco real do ambiente.