Neste artigo, mostro um fluxo objetivo para validar a instalação do Windows Admin Center 2410 e revisar um ponto que costuma gerar dúvida em muitas implantações: quando usar a opção Manage As. Em ambiente Windows Server, esse detalhe faz diferença porque o acesso ao gateway não é a mesma coisa que a credencial usada no servidor de destino.

A instalação do Windows Admin Center continua sendo uma forma muito prática de centralizar tarefas do Windows Server em uma interface web. Depois que o setup termina, o primeiro cuidado não deve ser apenas “abrir a ferramenta”, mas confirmar se o gateway ficou acessível, se a versão foi aplicada corretamente e se a administração remota está coerente com o modelo de acesso do ambiente.

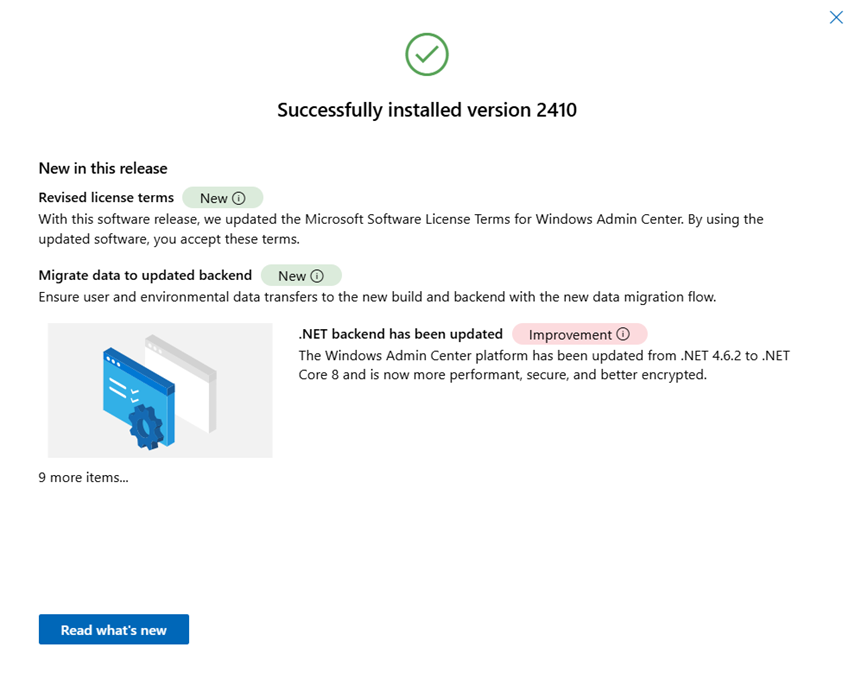

A Figura 1 mostra a tela final de instalação da versão 2410. Esse ponto é importante porque confirma que o componente principal foi implantado e que a instância já está pronta para a etapa seguinte, que é o primeiro acesso e a revisão inicial do gateway.

Figura 1 — Tela de confirmação da instalação do Windows Admin Center 2410.

O que eu valido logo depois da instalação

Depois da instalação, eu costumo validar quatro pontos bem rápidos: se o gateway abre normalmente no navegador, se o certificado e o acesso estão coerentes com o ambiente, se a página All connections carrega sem erro e se a conta usada no gateway realmente precisa das mesmas permissões no servidor gerenciado.

Essa última verificação evita um erro comum: assumir que a conta que entra no Windows Admin Center deve obrigatoriamente ser a mesma conta administrativa do servidor de destino. Em muitos cenários, isso não é necessário. O gateway pode ser acessado por uma identidade, enquanto a administração do host remoto usa outra credencial, aplicada apenas no momento necessário.

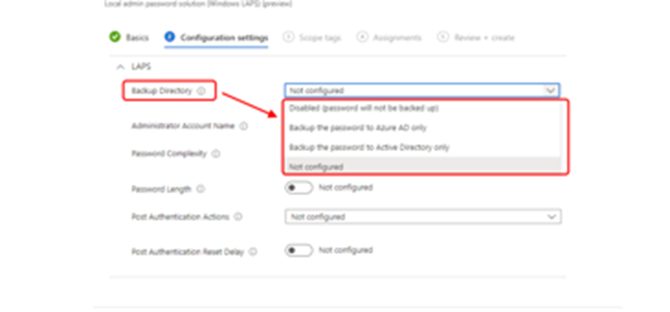

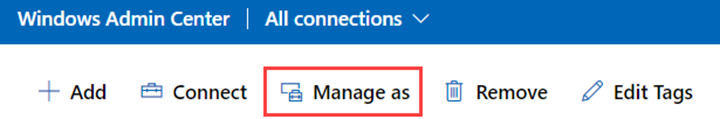

A Figura 2 destaca a opção Manage As. É justamente esse recurso que permite separar a autenticação no Windows Admin Center da credencial usada para executar tarefas no servidor ou cluster de destino. Essa separação melhora a organização operacional e ajuda a reduzir uso excessivo de contas mais privilegiadas no dia a dia.

Figura 2 — Manage As para usar credenciais específicas no servidor de destino.

Quando faz sentido usar Manage As

Na prática, eu vejo o Manage As fazer mais sentido quando o time usa uma conta para acessar o gateway, mas precisa de outra conta para tarefas administrativas pontuais no servidor. Isso é útil em cenários com separação entre acesso operacional, suporte e administração elevada.

Também é uma boa prática quando o objetivo é evitar sessões persistentes com credenciais altamente privilegiadas. Em vez de abrir tudo com uma conta mais sensível desde o começo, o administrador mantém um acesso mais controlado e só eleva a operação quando realmente precisa.

Depois dessa configuração, a validação final é simples: abrir o servidor de destino, testar uma ferramenta administrativa e confirmar se a ação está sendo executada com a credencial correta. Quando isso funciona, a instalação deixa de ser apenas técnica e passa a ficar realmente pronta para uso operacional.

Conclusão

O Windows Admin Center 2410 continua sendo uma forma eficiente de administrar Windows Server. Quando a instalação já nasce com revisão de acesso e uso correto do Manage As, o ambiente fica mais organizado e mais seguro para a operação diária.