O Windows LAPS evoluiu de forma importante e hoje faz parte da estratégia de proteção de contas locais em ambientes Windows modernos. O recurso permite gerenciar a senha da conta de administrador local em dispositivos ingressados no Microsoft Entra ou no Active Directory, além de oferecer suporte ao backup da conta DSRM em controladores de domínio. Em ambientes corporativos, isso reduz o risco de reutilização de credenciais locais e melhora o controle sobre rotação, recuperação e suporte.

Na prática, a implementação deve começar por uma decisão simples: qual será a origem de gerenciamento da política. Para dispositivos gerenciados com Intune, o caminho mais natural é usar a política de Account protection. Para servidores e estações ingressados no Active Directory tradicional, o caminho mais direto continua sendo a GPO do próprio Windows LAPS. O ponto importante é não misturar fontes sem planejamento, porque a política baseada em CSP tem precedência sobre outras origens de configuração.

Ponto de atenção: cada dispositivo faz backup para um único diretório. Por isso, o tipo de backup precisa estar alinhado ao tipo de ingresso da máquina para evitar política aplicada sem resultado operacional.

Configuração com Intune

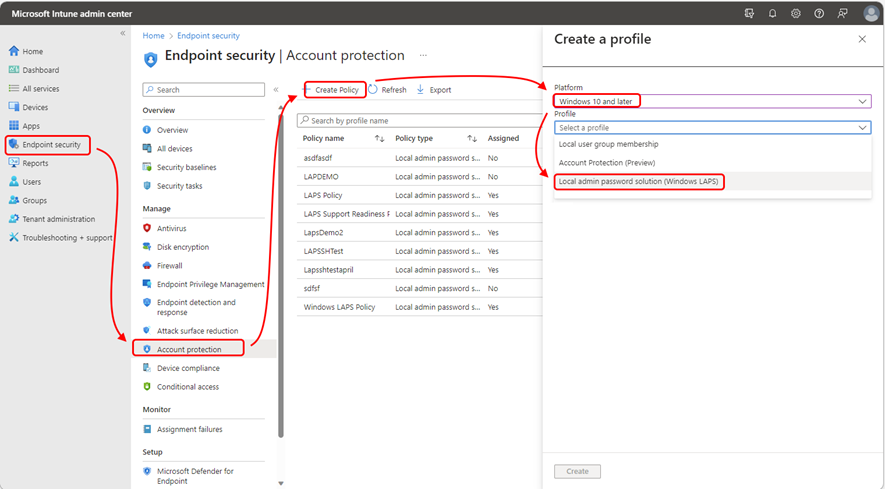

Quando a meta é padronizar a proteção de contas locais em Windows 11 e servidores com gestão moderna, o Intune simplifica bastante o processo. A criação da política fica centralizada em Endpoint security > Account protection, usando o perfil Local admin password solution (Windows LAPS). Esse fluxo permite definir requisitos de senha, diretório de backup, rotação, ações pós-autenticação e, em versões suportadas, os recursos de Automatic Account Management.

A Figura 1 mostra o ponto de criação dessa política no Intune. Esse passo define a origem de gerenciamento da configuração. Em ambientes híbridos, é recomendável evitar políticas conflitantes entre Intune e GPO para não gerar comportamento inconsistente no dispositivo.

Figura 1 — Criação da política Windows LAPS em Endpoint security > Account protection no Intune.

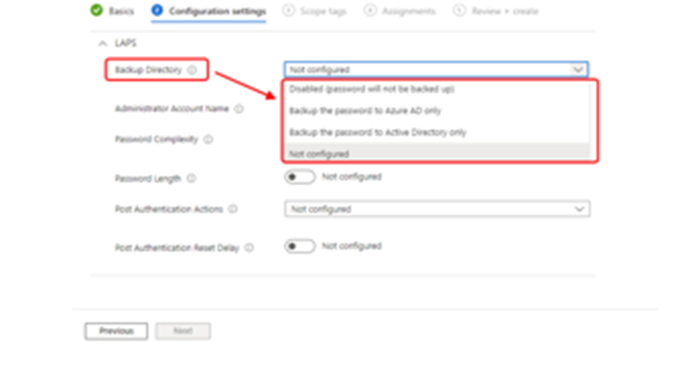

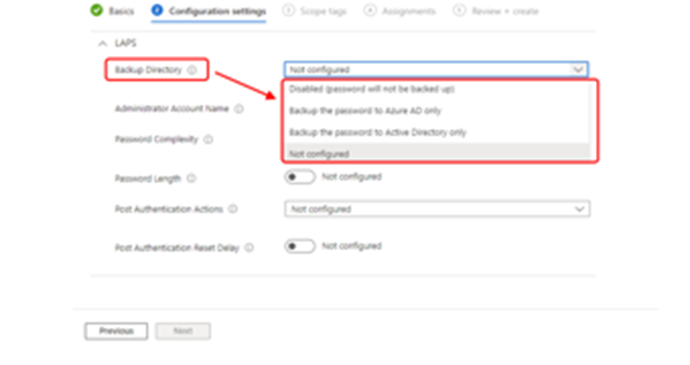

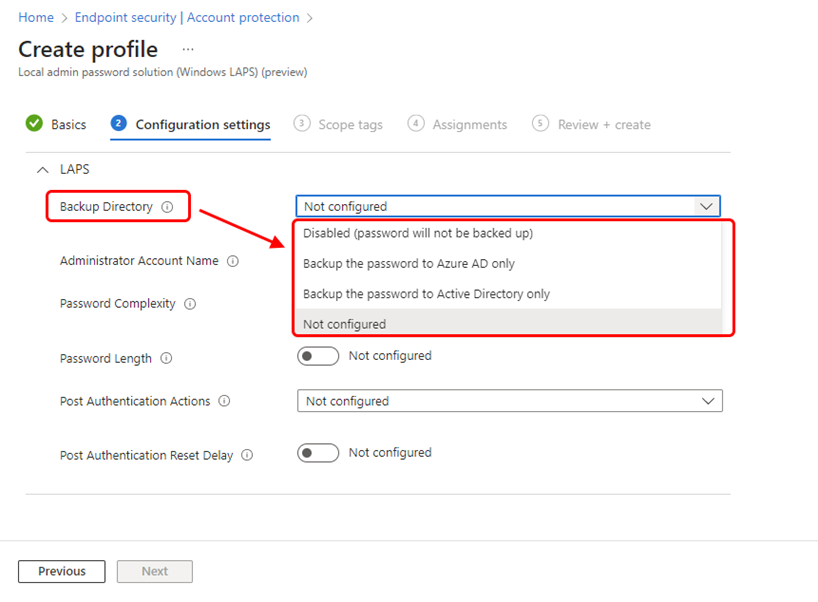

Depois da criação do perfil, o ajuste mais sensível é a escolha do Backup Directory. Esse campo determina se a senha será armazenada no Microsoft Entra ID, no Active Directory ou se a funcionalidade ficará desabilitada. Esse é o ponto que mais gera erro de implementação: quando o tipo de diretório escolhido não é compatível com o tipo de ingresso do dispositivo, a política pode até ser recebida, mas o backup não acontece com sucesso.

A Figura 2 destaca essa configuração. Para estações e notebooks modernos, o caminho mais comum é usar backup no Microsoft Entra. Para servidores ou equipamentos ainda mais dependentes do domínio on-premises, o backup no Active Directory continua sendo bastante útil, especialmente quando a recuperação e a governança da conta local ainda fazem parte do modelo tradicional de operação.

Depois da criação do perfil, o ajuste mais sensível é a escolha do Backup Directory. Esse campo determina se a senha será armazenada no Microsoft Entra ID, no Active Directory ou se a funcionalidade ficará desabilitada. Esse é o ponto que mais gera erro de implementação: quando o tipo de diretório escolhido não é compatível com o tipo de ingresso do dispositivo, a política pode até ser recebida, mas o backup não acontece com sucesso.

A Figura 2 destaca essa configuração. Para estações e notebooks modernos, o caminho mais comum é usar backup no Microsoft Entra. Para servidores ou equipamentos ainda mais dependentes do domínio on-premises, o backup no Active Directory continua sendo bastante útil, especialmente quando a recuperação e a governança da conta local ainda fazem parte do modelo tradicional de operação.

Figura 2 — Definição do Backup Directory na política do Windows LAPS no Intune.

Boa prática: mantenha apenas uma política de LAPS por dispositivo sempre que possível. Políticas concorrentes podem gerar conflito de configuração, especialmente quando definem contas diferentes ou parâmetros de rotação incompatíveis.

Configuração por GPO no Active Directory

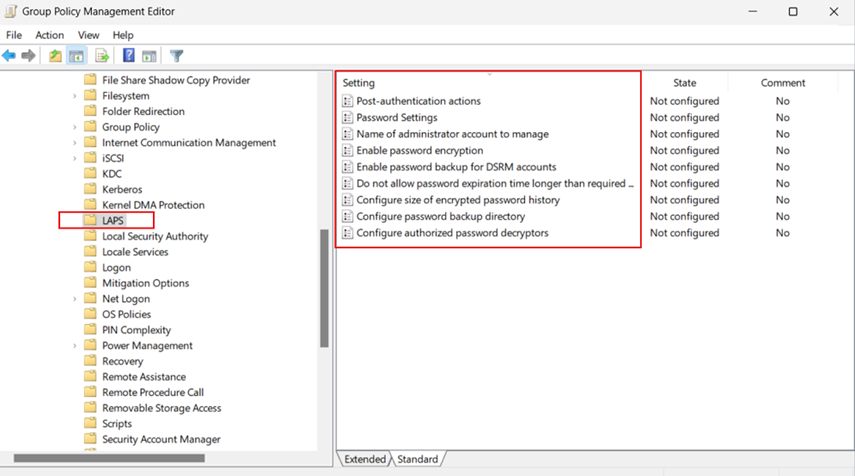

Em ambientes mais tradicionais, a GPO continua sendo a forma mais direta de administrar o Windows LAPS em dispositivos ingressados no domínio. O caminho da política fica em Computer Configuration > Administrative Templates > System > LAPS. A partir daí, a equipe consegue definir conta administrada, tamanho e complexidade de senha, ações pós-autenticação, histórico criptografado e opções específicas de Active Directory.

A Figura 3 mostra a área da GPO onde essas definições ficam disponíveis. Esse caminho é especialmente relevante para Windows Server 2025, porque permite manter o controle de contas locais e, quando necessário, também evoluir para cenários como gerenciamento da senha DSRM em controladores de domínio.

Boa prática: mantenha apenas uma política de LAPS por dispositivo sempre que possível. Políticas concorrentes podem gerar conflito de configuração, especialmente quando definem contas diferentes ou parâmetros de rotação incompatíveis.

Configuração por GPO no Active Directory

Em ambientes mais tradicionais, a GPO continua sendo a forma mais direta de administrar o Windows LAPS em dispositivos ingressados no domínio. O caminho da política fica em Computer Configuration > Administrative Templates > System > LAPS. A partir daí, a equipe consegue definir conta administrada, tamanho e complexidade de senha, ações pós-autenticação, histórico criptografado e opções específicas de Active Directory.

A Figura 3 mostra a área da GPO onde essas definições ficam disponíveis. Esse caminho é especialmente relevante para Windows Server 2025, porque permite manter o controle de contas locais e, quando necessário, também evoluir para cenários como gerenciamento da senha DSRM em controladores de domínio.

Figura 3 — Nó LAPS no Group Policy Management Editor para dispositivos ingressados no Active Directory.

Aqui existe um detalhe importante de arquitetura: se o domínio ainda estiver em nível funcional anterior a 2016, não será possível habilitar a criptografia da senha do Windows LAPS no Active Directory. Outro cuidado prático é o Central Store: o arquivo LAPS.admx não é copiado automaticamente para o repositório central só porque o sistema operacional foi atualizado, então esse ajuste deve ser tratado como parte do processo de implantação da política.

O que revisar depois da aplicação da política

• Conta gerenciada — validar se a conta definida realmente existe no dispositivo quando não se usa o modo automático.

• Tipo de backup — confirmar se Microsoft Entra ou Active Directory foi escolhido de acordo com o tipo de join.

• Conflitos — revisar relatórios do Intune e origem de política para evitar sobreposição entre CSP, GPO ou legado.

• Permissões de leitura e rotação — garantir que o time de suporte tenha apenas os direitos necessários para visualizar ou rotacionar a senha.

• Automatic Account Management — lembrar que esse recurso está disponível em Windows 11 24H2 e versões posteriores, o que muda a forma de tratar contas locais.

Conclusão

O Windows LAPS se consolidou como uma camada prática de proteção para ambientes Windows atuais. Em Windows 11, o caminho com Intune tende a ser o mais natural. Em Windows Server 2025 e em cenários fortemente integrados ao domínio, a GPO continua extremamente relevante. O ponto central é alinhar origem de política, tipo de backup, permissões e validação pós-implantação para que o LAPS funcione como redução real de risco no ambiente.