O Windows Server 2025 introduziu aprimoramentos significativos no Active Directory (AD), focando em segurança, desempenho e escalabilidade. A seguir, destacamos as principais novidades:

1. Novo Nível Funcional do Active Directory

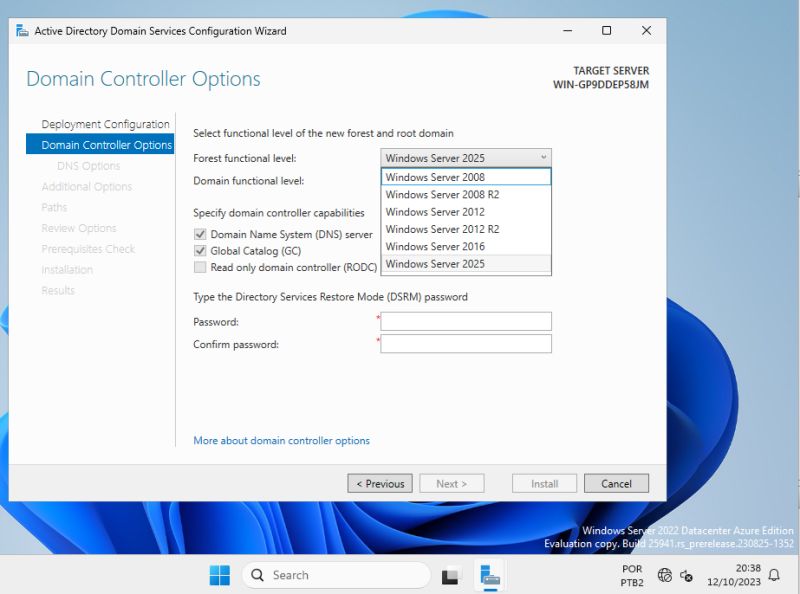

Pela primeira vez desde o Windows Server 2016, o Windows Server 2025 apresenta um novo nível funcional para domínios e florestas. Para aproveitar os novos recursos, é necessário elevar o nível funcional do Active Directory para o Windows Server 2025. Isso requer que todos os controladores de domínio estejam executando o Windows Server 2025 e que o esquema do AD seja atualizado adequadamente.

2. Suporte Aprimorado para NUMA

O Windows Server 2025 removeu a limitação anterior que restringia o Active Directory a utilizar apenas CPUs associadas ao grupo NUMA 0. Agora, o AD pode aproveitar todos os CPUs em múltiplos grupos NUMA, melhorando significativamente o desempenho em ambientes de grande escala.

3. Aumento do Tamanho das Páginas do Banco de Dados

O Active Directory utiliza o Extensible Storage Engine (ESE) como seu mecanismo de banco de dados, que anteriormente operava com páginas de 8 KB. No Windows Server 2025, o tamanho das páginas foi expandido para 32 KB, permitindo o armazenamento de objetos mais complexos e aumentando o limite de atributos multivalorados de aproximadamente 1.200 para cerca de 3.200. Para implementar essa mudança, é necessário que todos os controladores de domínio sejam atualizados para o Windows Server 2025 e que a funcionalidade seja ativada em nível de floresta.

4. Simplificação na Implantação de Controladores de Domínio

Inspirado no processo de atualização do Windows 11, o Windows Server 2025 permite a atualização direta de controladores de domínio através do Windows Update, eliminando a necessidade de mídia de instalação separada. Embora essa funcionalidade possa ser controlada via Políticas de Grupo, ela facilita a manutenção e a implementação de novos servidores.

5. Controle Aprimorado de Replicação

Administradores agora podem priorizar a replicação entre controladores de domínio com o novo recurso de “replication priority boost”. Isso permite otimizar a transferência de dados em cenários específicos, especialmente úteis em ambientes distribuídos geograficamente.

6. Delegated Managed Service Accounts (dMSA)

Para melhorar a segurança, o Windows Server 2025 introduz os Delegated Managed Service Accounts (dMSA). Tradicionalmente, contas de serviço utilizavam senhas estáticas, representando um risco de segurança. Com o dMSA, as senhas são gerenciadas automaticamente pelo sistema, incluindo rotação periódica, e as credenciais são vinculadas ao dispositivo específico, reduzindo o risco de comprometimento.

7. Novos Contadores de Desempenho

Para facilitar o monitoramento e a solução de problemas, novos contadores de desempenho foram adicionados, incluindo:

- Contador de desempenho do cliente LDAP: Identifica aplicativos que enviam um grande número de solicitações LDAP, potencialmente afetando o desempenho do controlador de domínio.

- Contador de localizador de controlador de domínio: Monitora componentes no processo de localização de controladores de domínio, auxiliando na identificação de possíveis gargalos.

8. Aprimoramentos na Autenticação Kerberos

O Windows Server 2025 reforça a segurança do protocolo Kerberos, adicionando suporte para criptografia Advanced Encryption Standard (AES) com algoritmos Secure Hash Algorithm (SHA)-256 e SHA-384. Essas melhorias ajudam as organizações a atender requisitos regulatórios e de conformidade mais rigorosos. Além disso, o suporte à criptografia RC4 foi descontinuado, incentivando a adoção de métodos mais seguros.

Essas atualizações no Active Directory do Windows Server 2025 demonstram o compromisso da Microsoft em fornecer soluções robustas e seguras para gerenciamento de identidades em ambientes corporativos modernos.